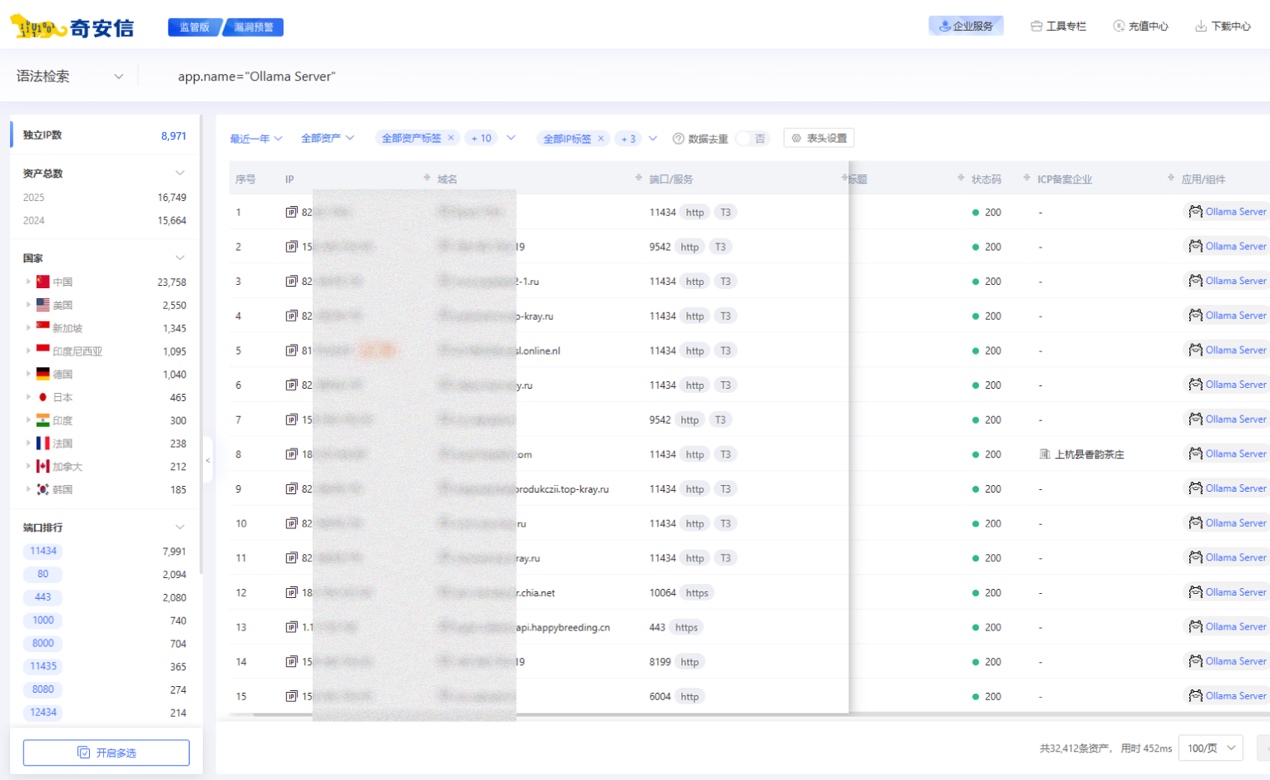

(大公文匯網記者 馬曉芳 北京報道)記者14日從奇安信獲悉,隨着DeepSeek大模型的迅速流行,越來越多的公司和個人選擇將該開源大模型私有化部署。奇安信資產測繪鷹圖平台監測發現,8971個Ollama大模型服務器中,有6449個活躍服務器,其中88.9%都「裸奔」在互聯網上,導致任何人不需要任何認證即可隨意調用、在未經授權的情況下訪問這些服務,有可能導致數據洩露和服務中斷,甚至可以發送指令刪除所部署的DeepSeek、Qwen等大模型文件。

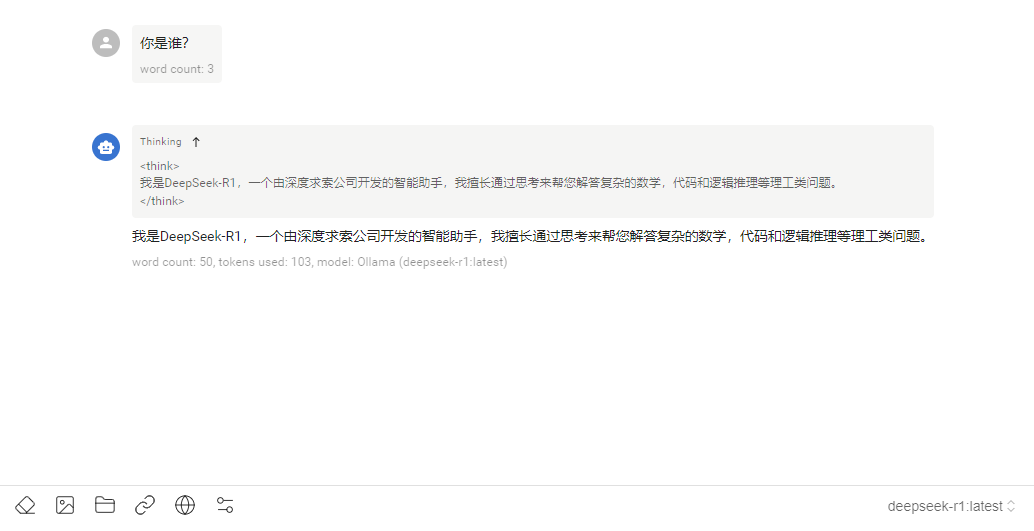

公開信息顯示,運行DeepSeek-R1大模型的服務器數量正在快速上升,上述8971個服務器中有5669個在中國。據介紹,Ollama是一款可以方便獲取並運行大模型的工具,支持多種先進的語言模型,包括但不限於Qwen、Llama、DeepSeek-R1, Phi-4、Mistral、Gemma 2等,可以讓用戶能夠在服務器中運行使用這些模型。Ollama在默認情況下並未提供安全認證功能,這導致許多部署DeepSeek的用戶忽略了必要的安全限制,未對服務設置訪問控制。結果,任何人都可以在未經授權的情況下訪問這些服務,不僅增加了服務被濫用的風險,還可能導致數據洩露和服務中斷。更嚴重的是,攻擊者甚至能夠發送指令刪除所部署的DeepSeek、Qwen等大模型文件,進一步威脅系統的安全性。

當前,已出現了通過自動化腳本掃描到「裸奔」狀態的DeepSeek服務器,並惡意佔用大量計算資源,盜取算力並導致部分用戶服務器崩潰的事件。

奇安信安全專家指出,Ollama本身的安全漏洞也會在不設防的情況下被惡意利用。2024年11月,有網絡安全研究人員披露了Ollama人工智能(AI)框架中的六個安全漏洞,這些漏洞可能被惡意行為者利用,執行包括拒絕服務(DDoS)、模型污染和模型盜竊在內的多種惡意行為。專家建議,所有部署DeepSeek服務的企業和個人應立即採取有效的安全防護措施。個人用戶更應警惕不知名廠商提供的DeepSeek大模型服務,一些不良廠商使用被盜資源對外售賣,騙取錢財的同時,還可實時監控用戶提交的所有數據,可造成隱私洩露。隨着大模型技術的不斷發展,安全問題將變得愈發複雜。行業專家呼籲,使用DeepSeek及類似大模型的用戶應盡快採取預防措施,確保技術的安全部署和穩定運行。

專家建議的安全防護措施:

1.盡快修改配置,建議立即修改Ollama配置,加入身份認證手段。同時及時修改防火牆、WAF、入侵檢測等相關安全配置,例如制定IP白名單限制訪問,確保只有授權人員能夠訪問模型服務。定期檢查和關閉不必要的端口、限制計算資源的使用、加強監控等措施也是提高安全性的關鍵。

2.確保數據傳輸加密,在大模型運行中,需要對所有傳輸的數據進行加密,避免在遭遇攻擊及數據竊取時洩露敏感信息。

3.部署專業安全產品,通過部署奇安信大模型衛士等產品,可以有效的抵禦針對應用服務的傳統網絡攻擊,尤其對大模型應用特有的越獄、提示詞注入等攻擊進行全面有效的防護;部署奇安信API安全衛士等產品,對大模型應用的API接口訪問做好全面監測與防護。